This technical white paper aims to move beyond the ‘black box’ abstraction to explore the Linux kernel primitives that ensure the isolation and security of containerised environments.

Sind Sie es leid, bei der Cybersicherheit nur reaktiv vorzugehen? Es ist an der Zeit, Ihre Sicherheitsstrategie mit unseren Purple-Team-Übungen auf ein neues Level zu bringen!

Wir bei Airbus Protect glauben an proaktive Cybersecurity-Maßnahmen, mit denen Sie der Zeit voraus sind. Unsere Purple-Team-Übungen vereinen das Beste aus beiden Welten, indem sie die Stärken von roten und blauen Teams zu einer unaufhaltsamen Kraft für den Schutz vereinen.

Stellen Sie sich vor: Die Abwehrkräfte Ihres Unternehmens sind so stark wie nie zuvor. In enger Zusammenarbeit mit Ihrem internen SOC-Team simulieren unsere fachkundigen Beraterinnen und Berater reale Angriffe, decken Schwachstellen auf und stärken Ihre Sicherheitsvorkehrungen. Purple Teaming ist so, als hätten Sie ein Elite-Dreamteam für Cybersicherheit an Ihrer Seite!

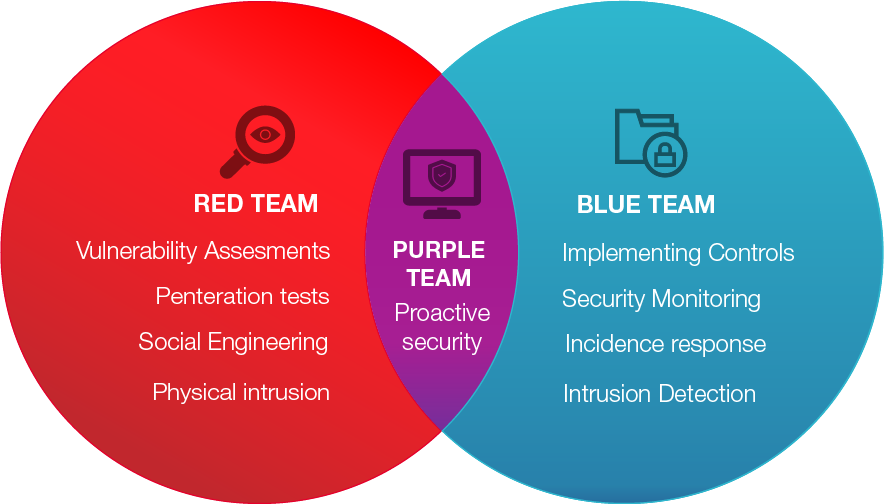

Eine Purple-Team-Übung ist eine gemeinschaftliche Bewertung der Cybersicherheit, bei der ein rotes Team (das sich als Angreifer ausgibt) mit einem blauen Team (Verteidiger) zusammenarbeitet, um reale Angriffe zu simulieren. Durch den Austausch von Wissen und Erkenntnissen trägt eine Purple-Team-Übung dazu bei, Schwachstellen zu ermitteln, Verteidigungsstrategien zu verbessern und die allgemeine Widerstandsfähigkeit im Bereich der Cybersicherheit zu erhöhen.

Durch simulierte Angriffe in der realen Welt ist Purple Teaming der beste Weg, um:

Ein Red Team führt simulierte Angriffe durch, um Sicherheitsschwachstellen zu bewerten, während ein Purple Team eine Zusammenarbeit zwischen dem roten Team (Angreifer) und dem blauen Team (Verteidiger) darstellt. Während eine Red-Teaming-Übung gegnerischen Charakter haben kann, liegt der Schwerpunkt beim Purple Teaming auf dem Wissensaustausch und der Verbesserung der Verteidigungsstrategien, indem das Fachwissen beider Teams genutzt wird.

Dies hängt von der Arbeitsumgebung des Teams und der Art der Übung ab, die es durchführt.

Im Allgemeinen sind jedoch die folgenden Fähigkeiten von Nutzen:

All diese Fähigkeiten befähigen ein lila Team dazu, die Sicherheitslage eines Unternehmens zu bewerten, zu verbessern und zu optimieren.

Wir arbeiten mit Organisationen aus allen Bereichen zusammen – von Behörden über Finanzdienstleistungen bis hin zu kritischen Infrastrukturen und darüber hinaus. Dies und unsere jahrzehntelange Erfahrung im Schutz der komplexen Systeme und Netzwerke von Airbus machen uns zum idealen Partner für die Durchführung einer Purple-Team-Übung. Hier sind einige unserer Stärken:

Organisationen im Finanzdienstleistungs-, Gesundheits- und Energiesektor sowie alle anderen Anbieter kritischer Infrastrukturen sind erstklassige Kandidaten für eine Purple-Team-Übung.

Und warum? Diese Einrichtungen sind ständigen und sich weiterentwickelnden Cyber-Bedrohungen ausgesetzt, die schwerwiegende Folgen haben können. Fragen Sie sich selbst:

Wenn einer dieser Punkte auf Sie und Ihr Unternehmen zutrifft, wird Ihnen unsere Vorabbewertung (einschließlich eines Gegnerprofils und einer Tabletop-Übung) helfen, Ihre Cybersicherheit strategisch weiterzuentwickeln.

Bei Airbus Protect setzen wir uns für Ihre Sicherheit ein. Wir wissen, wie wichtig es ist, Ihre Cybersecurity und Sicherheit zu stärken. Mit unserer Erfahrung aus erster Hand, unseren innovativen Lösungen und unserer Kundenorientierung helfen wir Ihnen, Herausforderungen zu meistern, während wir Ihre unschätzbaren Werte schützen. Arbeiten Sie noch heute mit uns zusammen.

Wir werden oft nach den Gemeinsamkeiten und Unterschieden zwischen Red Teaming und Pentesting gefragt. Vereinfacht gesagt, ist Red Teaming ein ganzheitlicherer Test der Cyberabwehr eines Unternehmens, während sich Pentesting auf spezifische Angriffsvektoren konzentriert.

Sind Sie bereit, die Cybersicherheit Ihres Unternehmens zu verbessern und Cyberbedrohungen proaktiv zu bekämpfen?

Nehmen Sie Kontakt auf und erfahren Sie, wie wir Sie unterstützen können

This technical white paper aims to move beyond the ‘black box’ abstraction to explore the Linux kernel primitives that ensure the isolation and security of containerised environments.

This whitepaper explores how resilience has evolved from a narrow focus on disaster recovery and standard contingency planning into a strategic, enterprise-wide capability that prioritises long-term stability by anticipating and preparing for a broad spectrum of potential threats.

Zero Trust is a critical shift in security for OT. It moves away from the old perimeter-based model by continuously verifying every user and device, which is essential as OT and IT networks become more interconnected.